數位時代的軍備競賽?為何資訊安全是個「永不統一」的帝國? - 深度分析第18期:資訊安全板塊 (上)

網路安全故事的開端,是一個相對單純的世界。

電腦是孤立的巨塔,資料的交換依賴著軟碟。在那個純真的年代,第一個「病毒」更像是惡作劇或學術實驗。

它們隨著軟碟的傳遞,像一場緩慢的數位感冒,在小範圍內傳播。

這場「數位瘟疫」催生了第一代英雄:McAfee 和 Symantec (Norton)等等。他們是數位世界的醫生,其核心戰術是「特徵碼比對」。

就像為每個通緝犯畫一張肖像畫,他們收集病毒的獨特程式碼(特徵碼),然後在你的電腦裡進行掃描比對。找到了,就隔離刪除。

在那個時代,這個模式非常成功。商業模式也很簡單:將「防毒軟體」裝進漂亮的包裝盒裡,在零售店裡售賣,每年更新一次病毒庫。

這就是網路安全產業的第一次商業化浪潮,它解決了當時最主要的問題:保護單台個人電腦。

城堡與護城河的黃金時代 (2000年代)

隨著網際網路的爆炸式普及,威脅不再僅僅來自一張小小的軟碟。駭客可以從世界的任何一個角落,直接攻擊企業的內部網路。威脅的維度,從「個體」上升到了「網路」。

於是,戰爭的焦點從保護「士兵」(個人電腦)轉移到了鞏固「城堡」(企業內部網路)。

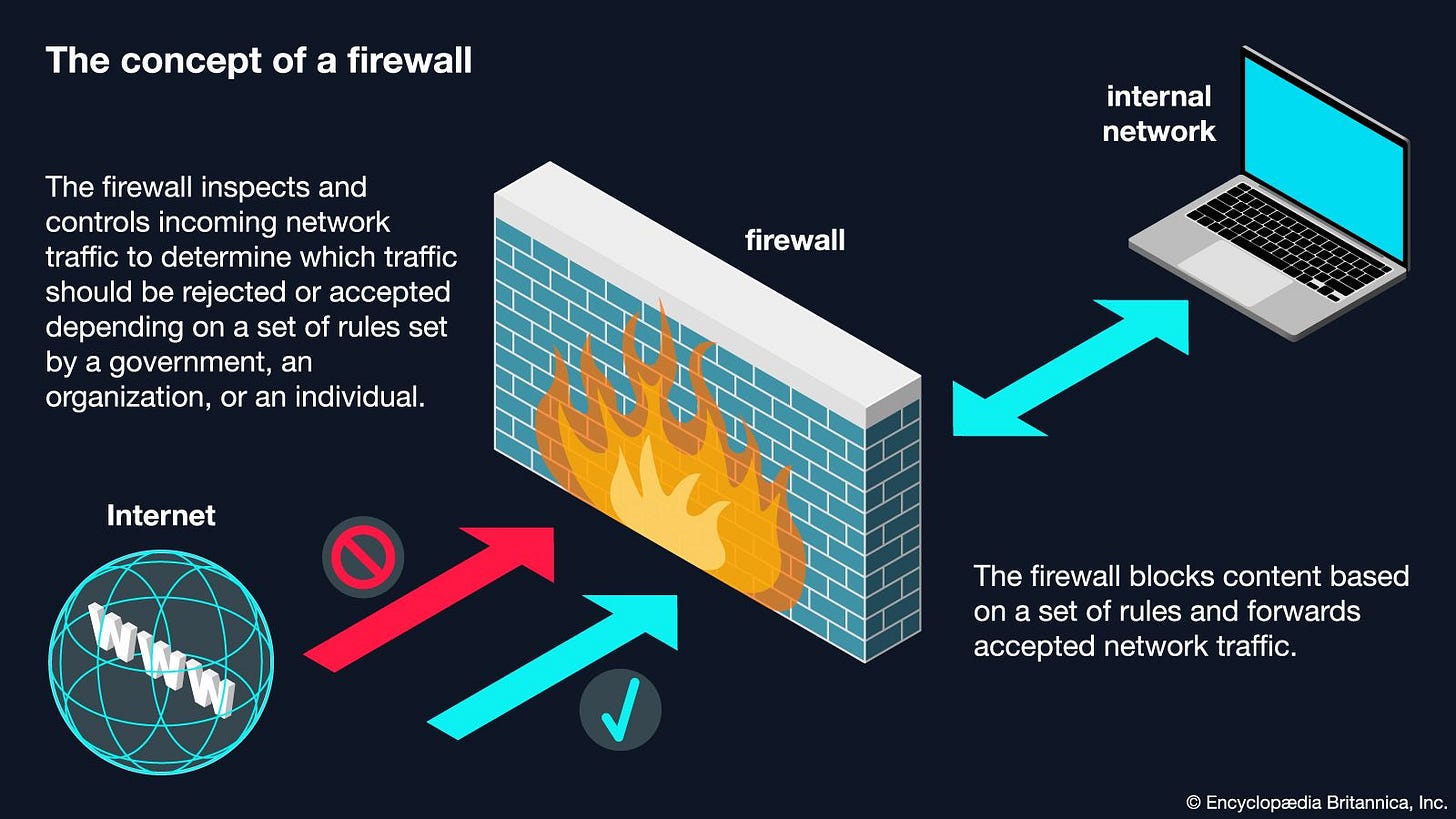

一個全新的戰爭理念誕生了:「邊界防禦」。其核心思想是在企業網路的入口處,建立一道堅固的防火牆(Firewall),像護城河一樣,將可信的「內部」與不可信的「外部」世界隔離開。

這個時代的英雄是 Check Point 和 Cisco,他們是傑出的「城牆建築師」。

而後起之秀 Palo Alto Networks 則通過發明「下一代防火牆」(NGFW),能夠看懂應用程式層的流量,將這座城牆建得更高、更厚、更智能,從而開啟了屬於自己的王朝。

這個模型定義了長達二十年的產業格局。企業的IT支出主要用於購買昂貴的硬體防火牆盒子,並在城堡內部署來自第一幕英雄們的防毒軟體。

這是一個利潤豐厚的黃金時代,也一度被認為是終極解決方案。

邊界消融與新世界的秩序 (2010s -至今)

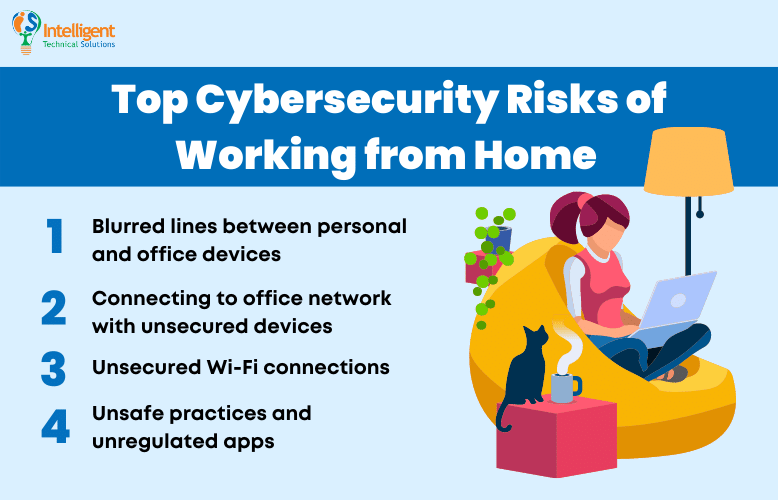

iPhone的誕生,讓員工可以在任何地方辦公。Salesforce的成功引領了SaaS革命,企業的核心應用開始搬離內部伺服器。AWS的崛起則開啟了公有雲時代,企業的運算基礎設施本身也「漂浮」在了雲端。

這一切導致了一個根本性的轉變:「邊界」消失了。

當你的員工在咖啡館用個人筆電登入雲端的Salesforce時,「城堡」在哪裡?「護城河」又在哪裡?

傳統的防火牆盒子變得無關緊要,因為大部分流量根本不經過它。舊世界的防禦體系,在這場「大遷徙」中轟然崩塌。每一個員工的筆電、每一台連上網路的設備,都可能成為駭客入侵的破口。

混亂之中,誕生了為新世界而生的新泰坦。他們不再相信「位置」,只相信「身份」。

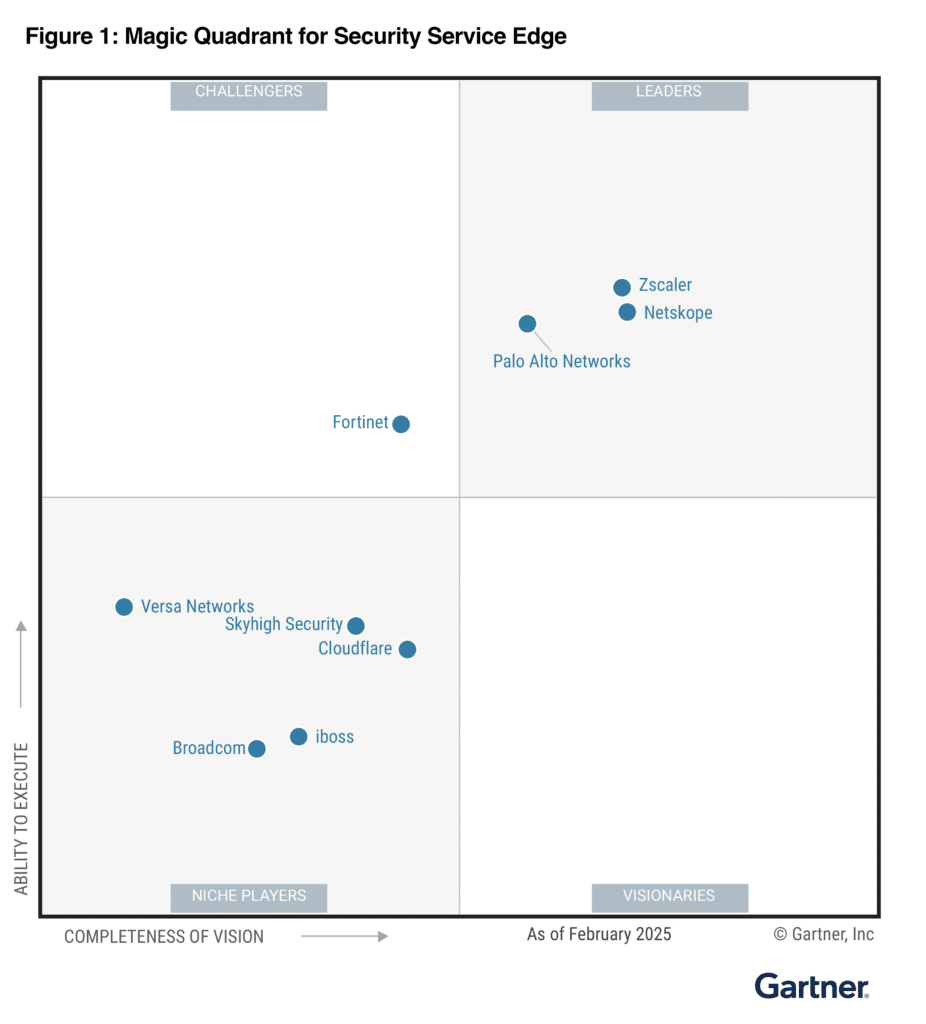

Zscaler 橫空出世,它宣稱:「既然沒有邊界,那我們就在雲端為全世界建立一個新的、統一的『安全入口』」。

它開創了「零信任 (Zero Trust)」架構,核心思想是「永不信任,始終驗證」。

CrowdStrike 則重新發明了端點安全。它意識到,在邊界消失的世界裡,唯一不變的戰場就是「端點」本身。它拋棄了笨重的特徵碼,利用一個輕量級的雲端代理程式和強大的AI,專注於分析「行為」。

與此同時,第二幕的王者 Palo Alto Networks 敏銳地察覺到了時代的變革,開始了一場史詩級的轉型,試圖從一個「防火牆公司」進化為一個能覆蓋所有戰場的「平台型巨頭」。

還有很多很多的新舊玩家,在這日益複雜的防衛戰中,憑藉自己的專長,找到一席之地。

從看懂史詩到預測未來

網路安全的發展史,將我們帶到了今天,一個由雲端原生顛覆者、轉型中的舊日王者、以及無數專精特新「獨角獸」共同構成的,令人眼花繚亂的戰場。

在我們深入探討之前,讓我們先建立一個最根本的共識:

網路安全,已經不再是企業IT部門裡一個「可有可無」的選項,而是我們整個數位文明的「基礎設施」。

這句話是什麼意思呢?您可以把它想像成煞車之於汽車,或是承重牆之於一棟摩天大樓。

當經濟不景氣時,您可能會減少娛樂開銷,但您絕不會為了省錢而拆掉愛車的煞車系統,除非你把整輛車賣掉。

因為一次失靈的代價,不是金錢可以衡量的。網路安全,就是數位時代的「煞車系統」。

威脅的規模:到2025年,全球網路犯罪造成的經濟損失每年會以兆美元計。這是一個天文數字,它超越了全球所有非法毒品交易的總和,其規模足以和世界第三大經濟體(僅次於美國和中國)的GDP相提並論。這早已不是小偷小摸,而是一場席捲全球、規模空前的「影子戰爭」。

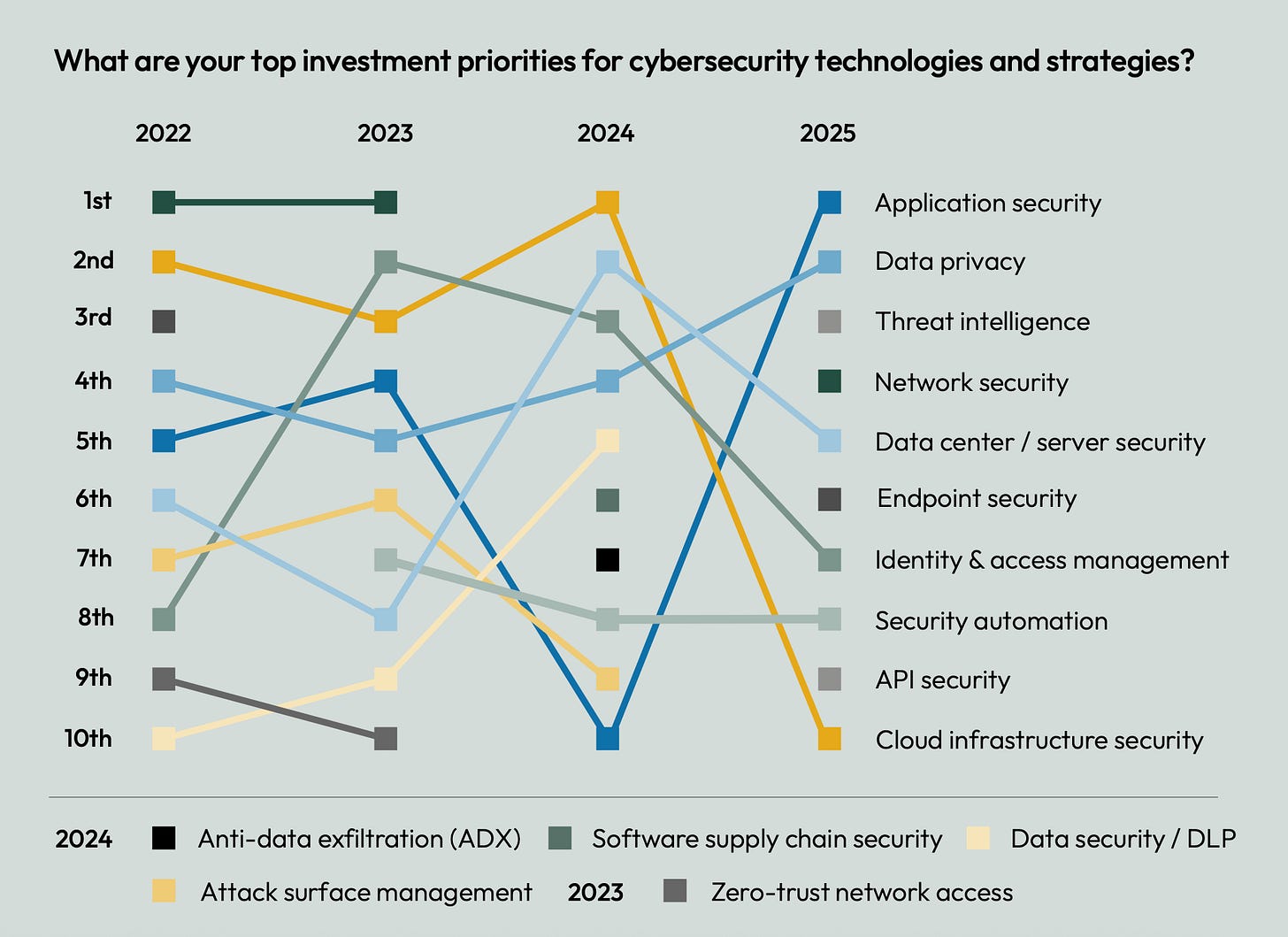

市場的反應:面對如此巨大的威脅,企業和政府的反應是必然的。全球網路安全市場的支出,預計將從2025年的約2,200億美元,以接近雙位數的年複合成長率(CAGR),增長到2030年的3,500億美元。這意味著,無論經濟如何波動,投入這場戰爭的「軍費」只會不斷增加。

綜合以上,網路安全支出已經具備了「非週期性」和「強制性」的特質。它更像水電瓦斯或保險,是維持企業生存的必要開支。這為整個產業提供了一個極其穩固的長期增長基石,使其成為在不確定時代中,少數具備高度確定性的黃金賽道。

要理解整個板塊,我們需要一個系統化的分析框架,一把能解剖公司價值的鋒利手術刀。

我將會將整個分析分為上下兩篇,上篇為大家分析整個行業的一切。

而下篇,我將會為大家抽出當中幾家最具代表性的公司,包括Palo Alto,CrowdStrike,Zscaler,Okta等等,為大家分析其價值。

在「上篇」中,我們將一起:

確立信念:理解網路安全為何是當代最具確定性的黃金賽道。

繪製地圖:將混亂的戰場劃分為五大核心防區,看清戰略要地。

破解密碼:揭示網路安全公司建立長期競爭優勢(護城河)的四種模式。

裝備羅盤:掌握衡量SaaS公司健康狀況的六大黃金財務指標。

洞察趨勢:識別正在塑造未來十年戰爭走向的三大宏觀力量。

現在,我們的旅程正式開始,讓我們一起去尋找那個價值萬億美元問題的答案:

在這場關乎數位文明未來的戰爭中,誰,將是最終的勝利者?

第一章:解構戰場 —— 繪製網路安全的全景地圖

確立了「為何要投資」之後,我們需要成為一名「軍事地圖學家」,搞清楚「戰場在哪裡」。

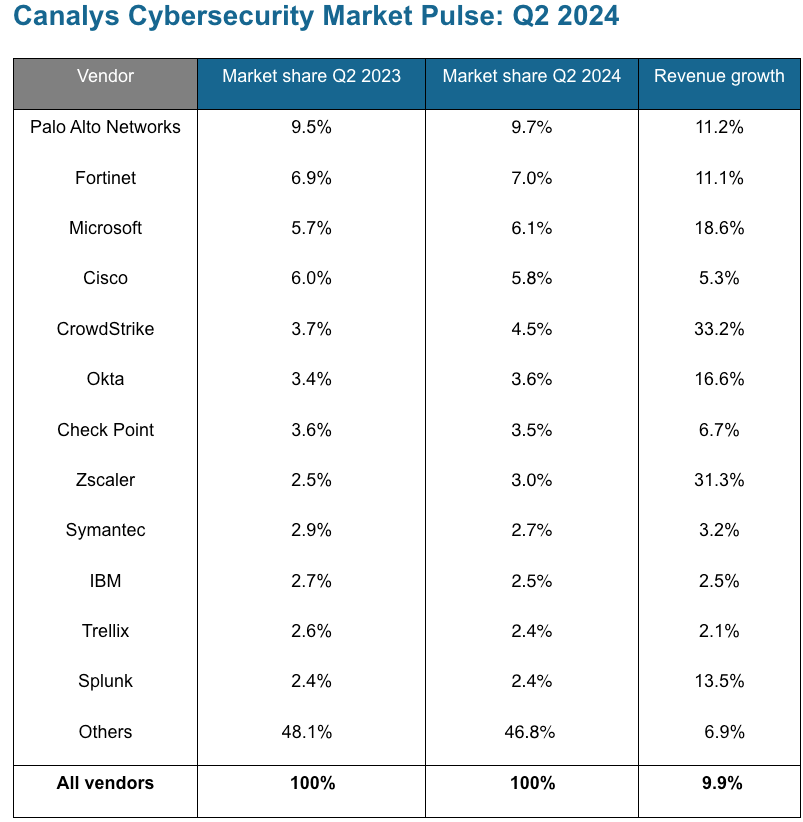

網路安全是一個極其複雜且仍在不斷演化的領域,這是一個高度分散的市場,沒有任何一家廠商的市佔率超過10%,龍頭們加起來也只佔據市場的一小部分。

這意味著,戰場被劃分得非常細碎,理解這些劃分至關重要。

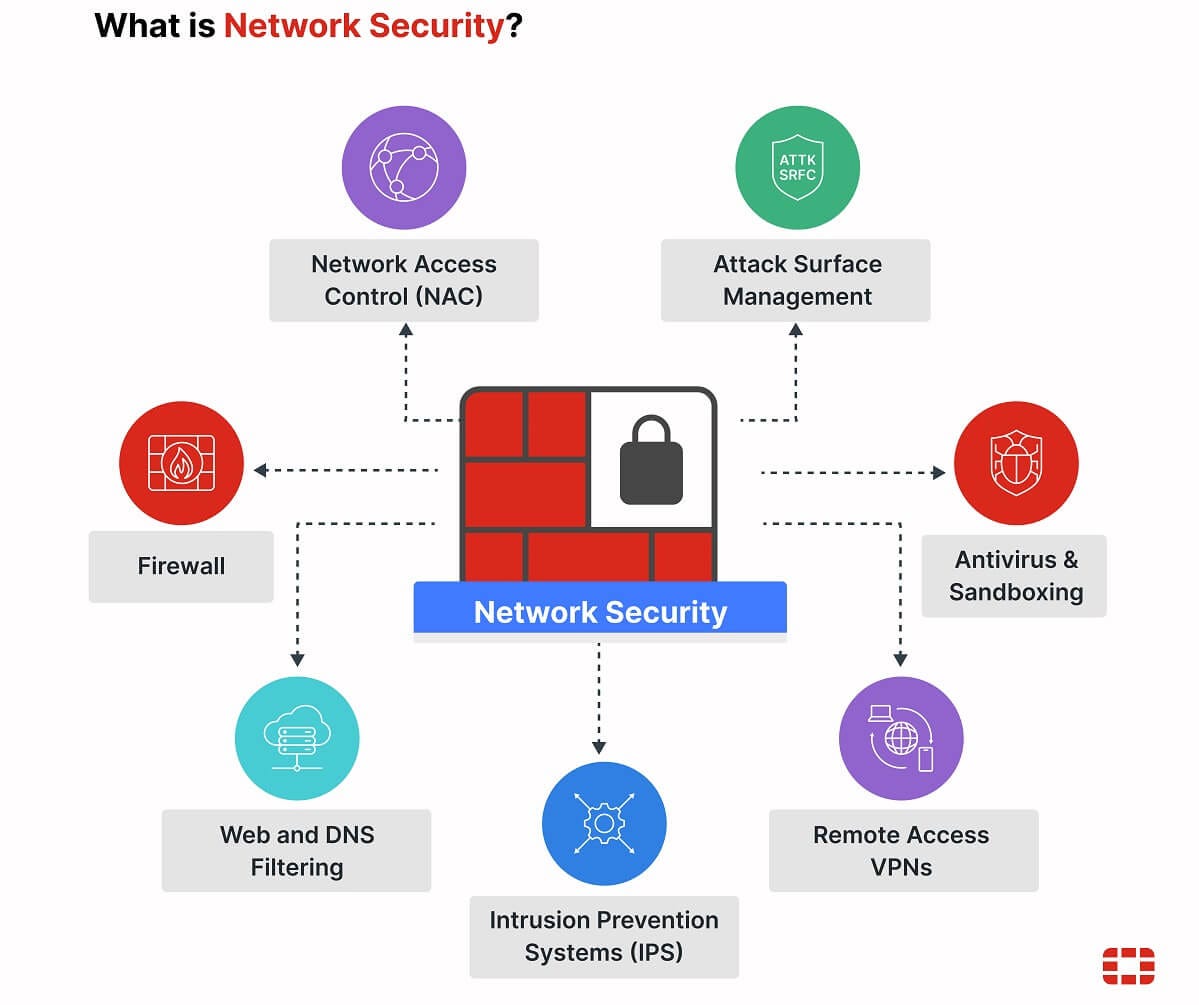

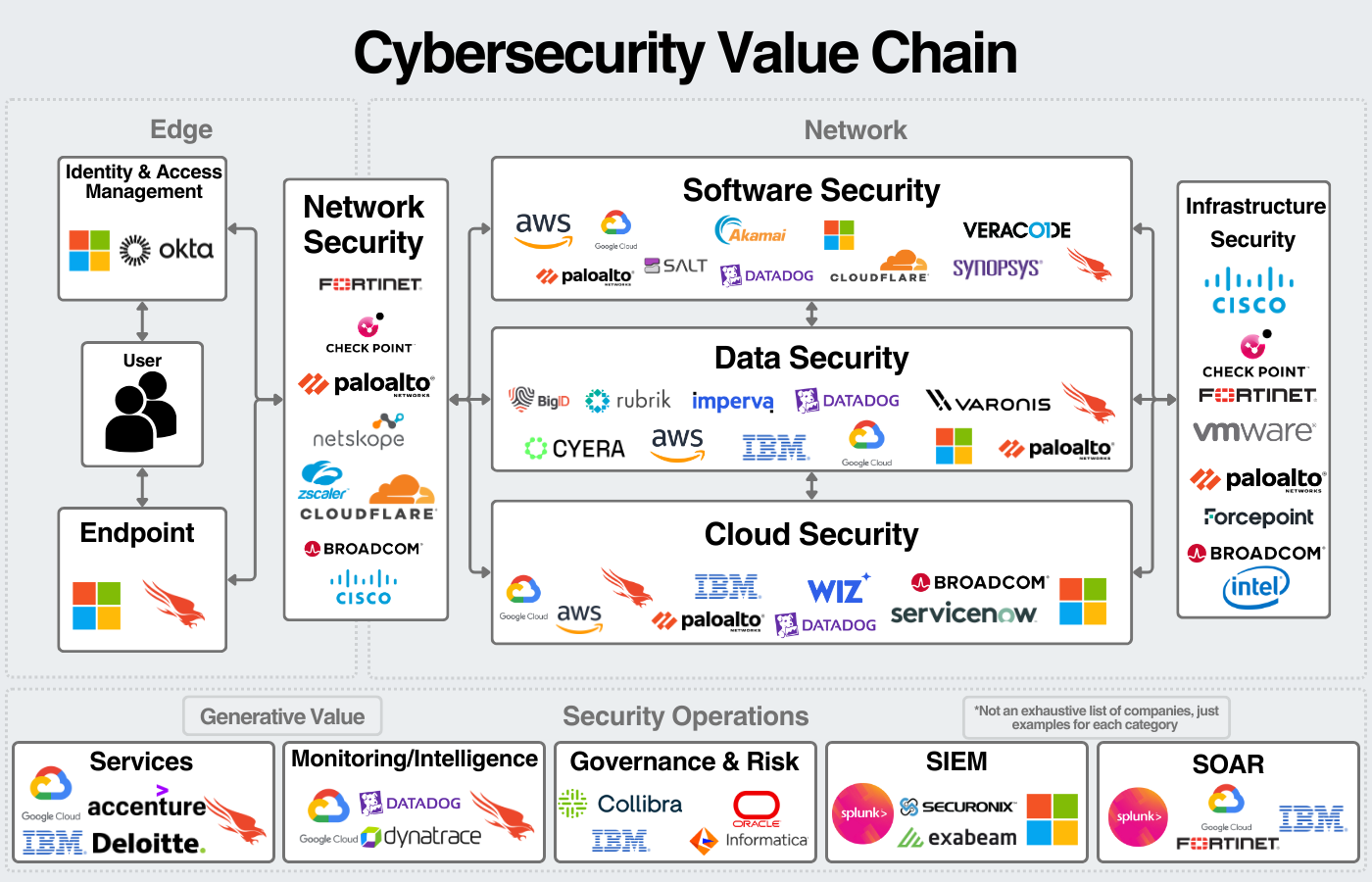

第一層:護城河、城牆與城門 (網路安全 Network Security)

這是城堡最外圍的防線。目標是將絕大多數的壞人(駭客攻擊)擋在外面,不讓他們輕易靠近城堡主體。這是最基礎、最直觀的防禦。它負責監控和過濾所有進出城堡的交通(網路流量)。

網路安全的種類包括:

防火牆 (Firewall): 就像是城堡的城牆和城門守衛。它會根據設定好的規則(例如,只允許來自特定國家的訪客進入),決定誰可以進、誰不可以進。

次世代防火牆 (NGFW, Next-Generation Firewall): 這是更聰明的守衛。它不只看訪客的國籍(IP 位址),還會檢查訪客的「包裹」內容(應用程式、檔案),看看裡面是否藏有刀械(惡意軟體)。

零信任網路存取 (ZTNA, Zero Trust Network Access): 這是新的城門管理辦法。過去的 VPN 像是一把鑰匙,一旦進了城門就可以在城裡亂逛。ZTNA 則是要求每個人每次要進任何一個房間前,都要重新驗證一次身份,大大提升了安全性,特別適合遠距辦公的士兵(員工)。

重點:

這是企業安全防護的「第一道防線」,幾乎是所有企業的必需品。沒有它,等於門戶大開。

這個領域很多產品是「硬體盒子+軟體訂閱」的模式。硬體本身的毛利較低,但附加的軟體功能訂閱(如威脅防護、網址過濾)毛利率非常高(可達 80% 以上)。領導廠商如 Fortinet、Palo Alto Networks 的整體營業利潤率相當不錯。

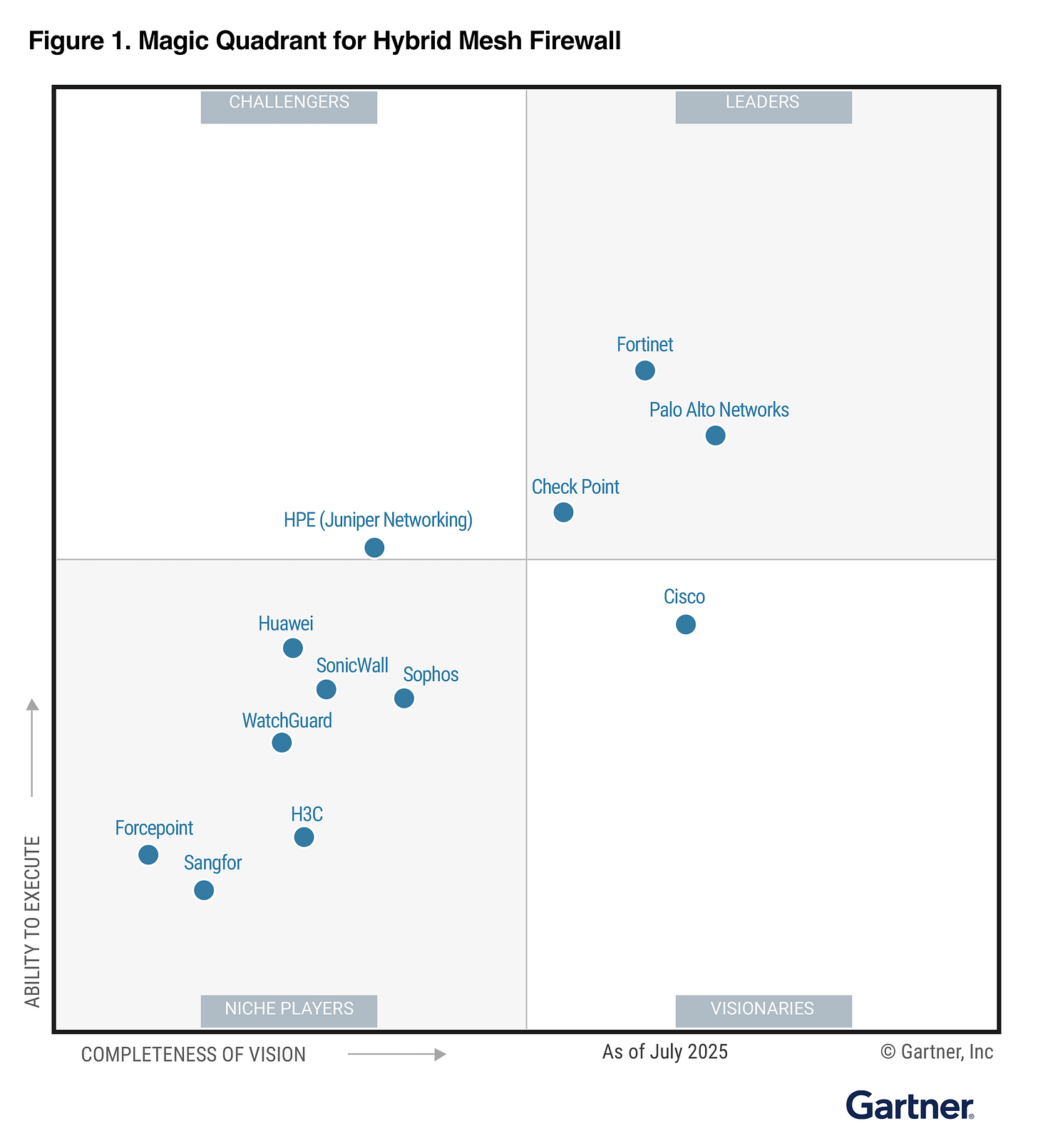

競爭格局: 高度集中,贏者通吃。市場已經非常成熟,由 Palo Alto Networks、Fortinet ,Cisco 等巨頭佔據了大部分市場。新進者很難挑戰它們的地位。

需要投入巨額資金研發專用晶片(ASIC)來提升處理效能,並且需要建立龐大的全球銷售通路和品牌信譽,這對新創公司來說是巨大的障礙。

投資者需問: 這家公司從硬體轉向雲端訂閱服務 (SaaS) 的速度有多快?

第二層:城內巡邏的衛兵 (端點安全 Endpoint Security)

即使城牆再高,也可能會有間諜混進來,或者城堡內部出現叛徒。

這一層的防禦,就是派衛兵在城堡的每一個房間、每一條走廊巡邏,保護每一位居民(員工)和他們的個人財產(電腦、手機)。

它保護的是所有連接到網路的「終端設備」(Endpoint),例如員工的筆記型電腦、公司的伺服器、手機等。

端點安全的種類包括:

傳統防毒軟體 (Antivirus): 像是一個衛兵拿著一本「通緝犯名冊」。只要看到長得跟名冊上一樣的壞人(已知的病毒碼),就立刻抓起來。缺點是,對於沒見過的新型態罪犯(未知威脅)就沒轍了。

端點偵測與回應 (EDR/XDR, Endpoint detection and response/Extended detection and response): 這是更厲害的「特種部隊」。他們不只看長相,更會觀察「行為」。例如,一個號稱是送水工的人(正常程式),卻試圖去翻閱國王書房的機密文件(異常行為),EDR 就會立刻察覺並將其制伏,同時記錄下整個過程供事後調查。

重點:

這是防禦的「最後一道防線」。勒索軟體等攻擊最終都是在員工電腦上引爆的,如果端點失守,損失將非常慘重。

這個領域現在主要是以 SaaS(軟體即服務)訂閱制為主,幾乎沒有硬體成本,軟體毛利率極高(通常在 80% 以上)。但由於競爭激烈,銷售和行銷費用也很高。

競爭格局: 新舊交替,競爭激烈。傳統防毒軟體廠商(如 Symantec, McAfee)逐漸式微,市場由新一代的雲端 SaaS 領導者 CrowdStrike 和 SentinelOne 主導。同時,作業系統巨頭 Microsoft 憑藉其內建的 Defender 產品,也成為了極其強大的競爭者。

新一代的 EDR 產品極度依賴「AI 演算法」和「大數據」。誰擁有的客戶越多,看到的攻擊數據就越多,AI 模型就訓練得越聰明,形成強大的網路效應。品牌和客戶信任度也是關鍵。

投資者需問: 公司的偵測能力和反應速度如何?它的平台是單一代理 (single agent) 架構嗎?(這通常意味著更高效)

第三層:天上的魔法領地 (雲端安全 Cloud Security)

現在,國王(企業)覺得城堡太擁擠,決定在雲端的「天空之城」(Amazon AWS, Microsoft Azure 等公有雲)建立新的倉庫和工坊。這一層的防禦,就是專門保護這些蓋在天上的資產。

它保護企業在公有雲環境中的應用程式、資料和基礎設施。雲端環境非常靈活但也極其複雜,很容易因為一個小小的設定錯誤就導致整個「天空之城」門戶大開。

雲端安全的種類包括:

雲端安全配置管理 (CSPM, Cloud Security Posture Management): 像是一個建築安全稽查員,自動檢查天空之城的每一扇窗戶是否關好、每一道門是否上鎖(檢查雲端服務的設定是否符合安全規範)。

雲端工作負載保護 (CWPP, Cloud Workload Protection Platform): 就像是派駐到天空之城工坊裡的衛兵,保護在雲端運行的伺服器和應用程式。

重點:

隨著所有企業都在「上雲」,雲端安全的重要性與日俱增。對於新創的網路公司來說,這甚至是他們最重要的安全投資。

同樣是 SaaS 訂閱制,毛利結構與端點安全類似。

競爭格局: 群雄逐鹿,戰國時代。這是一個相對新興且高速成長的市場。除了 Palo Alto Networks (Prisma Cloud) 透過併購取得領先地位外,許多前面提到的網路/端點安全巨頭(如 Zscaler, CrowdStrike),一些尚未上市的獨角獸 (如 Wiz, Lacework)都想分一杯羹。此外,雲端平台自己(Amazon, Microsoft, Google)也提供原生安全工具,是不可忽視的競爭者。

最大的門檻是技術的更新速度。雲端平台的服務日新月異,安全產品必須能緊密跟上,否則很快就會被淘汰。

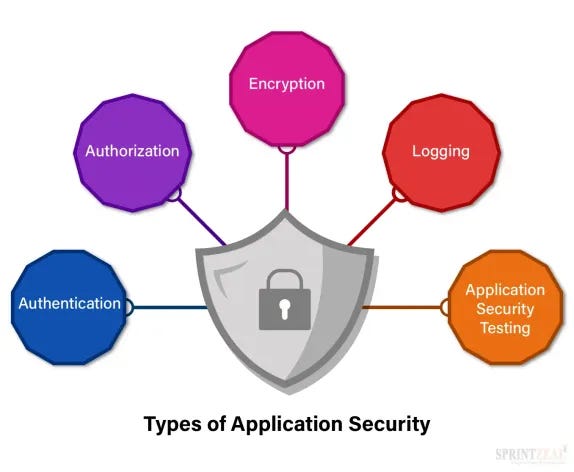

第四層:皇冠珠寶與機密捲軸 (應用程式與資料安全 Application & Data Security)

城堡裡最重要的不是牆,而是牆裡保護的東西。這一層防禦專注於保護城堡裡最核心的資產:國王的皇冠珠寶(最敏感的資料)和傳國的機密捲軸(應用程式的原始碼與邏輯)。

它從「資料」和「身分」兩個最核心的角度出發。

應用程式與資料安全的種類包括:

身分識別與存取管理 (IAM): 這是整個安全體系的「地基」。它負責管理城堡裡每個人的身份證(帳號密碼),並嚴格規定「誰(身分)在什麼時候(情境)可以進入哪個房間(存取哪個系統/資料)」。Okta 是這個領域的領導者。

特權存取管理 (PAM, Privileged Access Management),保護管理員等高權限帳號。CyberArk 是這個領域的領導者。

資料外洩防護 (DLP): 像是在城堡的每個出口都裝了掃描器。如果發現有人想把機密設計圖(敏感資料)偷偷帶出城堡,系統會立刻攔截並發出警報。

網頁應用程式防火牆 (WAF): 專門保護城堡對外開放的「辦事處」(官方網站、電商平台),防止駭客針對網站的漏洞進行攻擊。

重點:

重要性: 極高,且越來越核心。駭客的最終目的就是竊取資料。因此,直接保護資料和控制誰能接觸資料,是治本的策略。身分認證(IAM)更是被認為是所有安全的基礎。

大多也是 SaaS 模式。

競爭格局: 相對分散。除了 IAM 領域有明顯的領導者 Okta 之外,其他子領域(如資料庫安全、應用程式測試)存在大量專精的「小而美」公司。

對於某些利基市場,技術門檻相對沒那麼高,但要做到平台化、規模化則非常困難。

第五層:中央指揮塔與情報中心 (安全營運 SecOps)

有了城牆、衛兵、稽查員,您還需要一個「中央指揮塔」。

這裡的將軍們(安全分析師)可以透過一個大螢幕,看到城堡各處所有探子和衛兵回報的情報,從而綜觀全局,判斷哪裡發生了緊急狀況,並調動部隊去應對。

它幫助企業的安全團隊整合、分析來自所有安全產品(防火牆、EDR 等)的警報,並進行有效的應變。

安全營運的種類包括:

安全資訊與事件管理 (SIEM): 這就是那個「大螢幕」系統。它會把所有日誌(Log)和警報都收集到一個地方,用關聯分析和 AI 來找出真正的威脅。如果沒有 SIEM,安全團隊會被每天數百萬條零散的警報淹沒。

重點:

當企業的安全部署越來越複雜時,如果沒有一個統一的管理平台,就等於是盲人摸象,無法有效運作。對中大型企業更為重要。

通常是根據處理的資料量或事件數量來收費,客戶一旦導入,就很難更換(高轉換成本),能帶來穩定的收入。

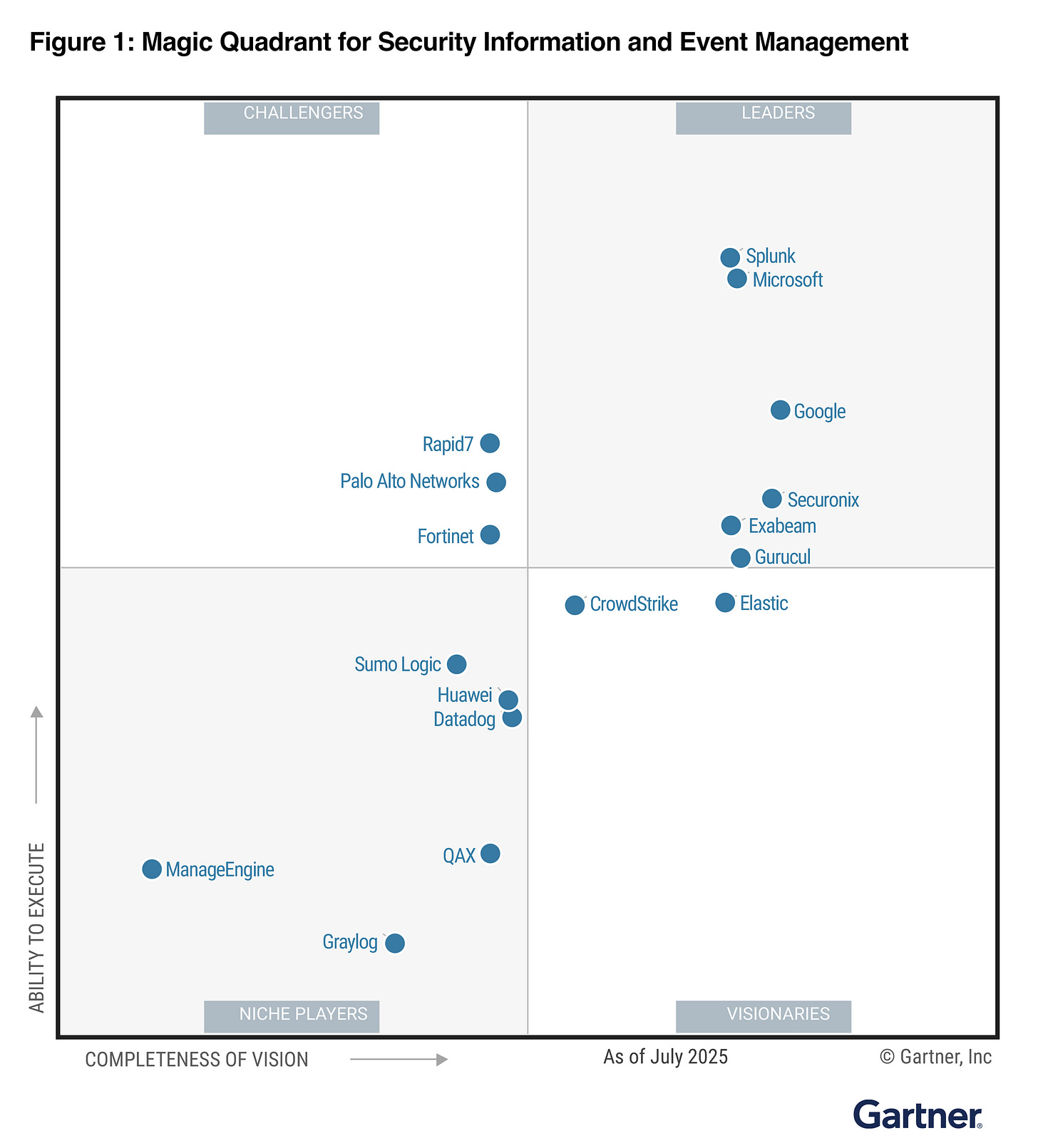

競爭格局: 傳統巨頭與新興力量並存。Splunk 是這個市場的傳統巨頭,以其強大的資料搜索和分析能力著稱。同時,Palo Alto、CrowdStrike 等平台廠商也推出了自己的分析平台 (XDR),試圖在這個領域挑戰傳統 SIEM。

處理海量資料的技術能力、與數百種不同產品的整合能力,以及強大的 AI 分析能力,都是很高的門檻。

哪個最重要?給投資者的啟示

「哪個部分最重要?」

答案是:從防禦角度看,它們都不可或缺。一個堅固的城堡,不能只有城牆沒有衛兵,也不能只有衛兵卻沒有指揮中心。

但是,從投資和市場發展的角度看,我們可以觀察到一個優先級和趨勢:

基礎中的基礎:身分安全 (IAM)。在「零信任」的架構下,「先驗證身分」是所有安全策略的第一步。這是最底層、最核心的環節。

傳統兩大支柱:網路安全 & 端點安全。這兩者是企業安全建設的「標配」,市場規模最大,現金流最穩定。是成熟企業的基石。

未來的增長引擎:雲端安全。這是目前成長性最強的賽道。所有企業都在往雲端走,這個市場的天花板非常高。

效率與智慧的體現:安全營運 (SecOps)。隨著企業部署的工具越來越多,對「整合」和「自動化」的需求會越來越強烈,這是提升安全效率的關鍵。

本章小結:

五大核心防區: 為理解混亂的戰場,我們將其劃分為五大防區:網路安全(城牆)、端點安全(衛兵)、雲端安全(天空之城)、應用與資料安全(皇冠珠寶)及安全營運(指揮塔)。

各自的戰略地位: 網路與端點安全是市場基石;身份安全是零信任的基礎;雲端安全是未來最大的增長引擎;而安全營運則是提升整體效率的關鍵。

投資者視角: 各防區都不可或缺,但從投資角度看,每個板塊都有不同成長性,門檻,競爭格局等等。

第二章:破碎的王權 —— 解讀網路安全的競爭、分散與整合

網路安全產業呈現出一種根本性的矛盾結構:這是一個由超過4,500家廠商在多個細分市場上激烈廝殺的領域,但同時,市場的領導權又高度集中在少數幾個巨頭手中。

這種「極度分散」與「寡頭領導」並存的悖論,定義了整個產業的競爭動態,也塑造了我們的投資機會。

競爭格局:一個轉型中的市場

首先,我們必須認識到,儘管廠商林立,但頭部玩家的影響力是毋庸置疑的:

微軟 (Microsoft): 憑藉其無可匹敵的生態系統優勢(Windows, Azure, Office 365),微軟透過將安全功能「捆綁」進企業合約,實現了超過210億美元的年安全收入。它的主導地位更多來自於生態捆綁,而非在單點解決方案上的市場勝利。

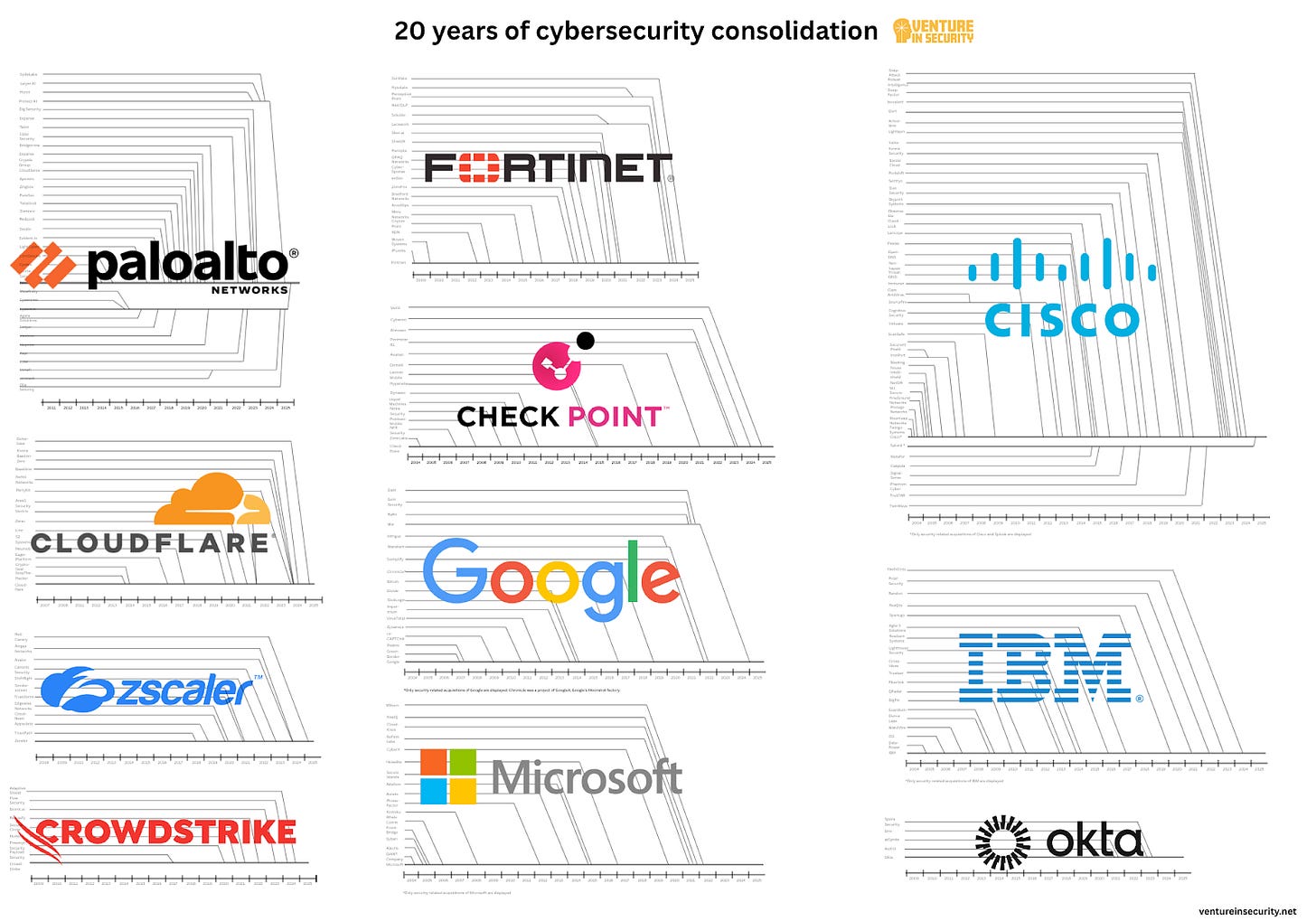

Palo Alto Networks: 作為純粹的安全廠商龍頭,它憑藉業內最激進的整合策略之一,實現了超過90億美元的營收和超過9%的市佔率。

Fortinet(約60億美元營收,7%市佔率)、Cisco(約42億美元安全營收)和CrowdStrike(年增長率接近30%,市佔率迅速擴張)等,共同構成了剩下的第一梯隊。

然而,這些巨頭的市佔率加總起來,恰恰凸顯了市場的分散性:排名前20的廠商僅控制了63%的市場,剩下37%的份額由超過4,000家小型廠商瓜分。與許多成熟的軟體領域(前五名常佔據70%以上營收)相比,這是一個極度分散的戰場。

為何市場如此分散?五大結構性因素

這種高度分散的局面並非偶然,而是由五個深層次的結構性因素共同造成的:

1. 「單點解決方案」的創投模式

創投(Venture Capital)的商業模式是分散化的主要推手。網路安全的演進史,就是由無數創業者解決特定「單點問題」的歷史——郵件安全、端點防護、身份管理、雲端安全等等。

創投基金之所以青睞這個模式,是因為每一個單點解決方案都有潛力獨立成長為一個具備「創投規模回報」的公司。

其結果是可預測的:創投基金在數百個分散的安全類別中資助了大量新創公司。當這些公司技術成熟、成為有吸引力的收購目標時,它們就會被更大的平台所整合。

這創造了一個自然的兩階段市場演化:在創新探索期呈現分散化,在贏家出現後走向整合。

市場的分散化並非一個缺陷,而是創投驅動網路安全創新的一個「特性」。

2. 巨頭的「創新者兩難」

大型安全平台無法在內部同時對所有威脅領域進行創新。隨著平台公司日益龐大,它們不可避免地會面臨「創新者兩難」——它們無法承擔同時在數百個潛在安全方向上進行投機性投資的成本。

解決方案是什麼?收購由創投支持的新創公司,成為了巨頭們的「外部研發部門」。

Palo Alto Networks的37次收購就是這個劇本的完美體現,它將公司從一家防火牆廠商轉變為一個綜合性平台。Cisco在過去二十年裡的超過40次安全收購,也同樣利用了這種模式。這兩家公司實質上是將創新外包給了創投生態系統,然後在市場成熟時收購贏家。

3. 問題的獨特性與高昂的轉換成本

網路安全問題在架構上是高度專業且截然不同的。端點防護(如CrowdStrike)、雲端安全(如Wiz)、身份管理(如Okta)和日誌管理(如Splunk)需要根本不同的技術路徑。

每一個類別都展現出足夠高的轉換成本和防禦性,足以支撐獨立的、由創投支持的公司。

一個已經部署了CrowdStrike端點平台的組織,若要轉換到Fortinet,將面臨巨大的成本——需要重新部署代理程式、重新培訓安全團隊、並重做整合工作。這種轉換成本,為每個類別的獨立廠商提供了生存的土壤。

4. 缺乏單一的「最佳」解決方案

與企業資源規劃(ERP)或客戶關係管理(CRM)不同,網路安全領域缺乏一個通用的、標準化的解決方案架構。不同的行業、不同的組織規模和不同的威脅模型,需要截然不同的安全方法。

法規的分散化更加劇了技術的分散化:HIPAA(醫療保健)、PCI-DSS(支付)、SOX(金融)和NIS2(歐洲)等法規,都要求特定的安全控制。

這種監管差異支持了服務於特定垂直領域的專業廠商,阻止了市場向單一通用平台的整合。

5. 創投對「待開發領域」的持續投入

儘管市場看似成熟,但創投仍在持續資助那些資金投入不足的安全類別。

像運營技術安全、行為分析、機器學習安全和安全培訓等關鍵領域仍然資金不足,而雲端安全和身份管理等熱門領域則獲得了不成比例的資金。這在垂直利基市場中創造了持續的分散化。

投資者的啟示:將分散化視為一種競爭特性

從股權分析的角度來看,網路安全產業的分散化是理性且可持續的,原因如下:

分散化驅動了更高的整體創新速度。 4,500多家廠商共同識別和開發解決方案的速度,遠快於少數幾個整合平台。

分散化為巨頭創造了收購管道。 它讓Palo Alto和Cisco等整合者能夠在不承擔前期創新成本的情況下,維持平台領導地位。

市場份額的變化方向是可預測的。 整合的贏家(如 Palo Alto, CrowdStrike, Zscaler)持續從專業廠商那裡獲得份額,這創造了清晰的投資主題。

市場正從「單點解決方案」過渡到「平台」。 這個轉型的速度,決定了哪些廠商將獲得不成比例的市場份額。

總結而言,網路安全市場的分散化並非結構性弱點,而是一個由創投驅動的創新型產業走向成熟的必經之路。

市場份額的變化是持續且劇烈的,而當前的趨勢壓倒性地有利於那些提供整合式、AI驅動能力的平台型公司。

這種分散的生態也意味著,平台型巨頭永遠有豐富的「收購標的池」,它們可以透過不斷的「打不過就買」,來填補自身產品線的短板,這也是一種動態的護城河。

看清了這片破碎王權背後的運作法則,我們就能更好地理解,為何建立一道深邃的「護城河」對於在這場混戰中稱王是如此至關重要。

本章小結:

市場的核心矛盾: 網路安全產業呈現「極度分散」與「寡頭領導」並存的悖論,超過4,500家廠商廝殺,但頭部巨頭仍掌握巨大話語權。

分散化的結構性因素: 市場分散並非缺陷,而是由創投模式(鼓勵單點創新)、巨頭的創新者兩難(傾向於收購)、高轉換成本等因素共同造成的產業特性。

投資啟示: 分散化為巨頭創造了豐富的「收購標的池」,形成動態護城河。當前的壓倒性趨勢是市場從「單點解決方案」向「整合平台」過渡,平台型公司正在持續攫取市場份額。

第三章:定義勝利者的「護城河」是什麼?

現在,我們需要深入前線,去理解在這場永無休止的戰爭中,是什麼讓一些「將軍」(公司)能夠建立起自己的王國,而另一些則淪為過客。

在網路安全這個瞬息萬變的領域,護城河並非傳統意義上靜態的城堡圍牆。

它更像是一個動態的、多層次的防禦體系,既要抵禦競爭對手的進攻,也要能適應戰場規則的改變。勝利者的護城河主要由以下四大支柱構成。

Keep reading with a 7-day free trial

Subscribe to FOMO研究院電子報 to keep reading this post and get 7 days of free access to the full post archives.