資安權力遊戲:PANW,CRWD,ZS,OKTA,FTNT,S全面剖析 - 深度分析第19期:資訊安全板塊 (下)

在上篇的分析中,我們描繪了網路安全的進化史,看見雲端革命與遠端工作的浪潮,如何徹底粉碎了傳統的「城堡與護城河」模型,並催生了「零信任」這個新時代的唯一鐵律。

同時,我们也理解了整個板塊如何劃分為「五大戰區」、護城河的真正意涵、分析一家資安公司的方法,並預視了這個板塊的未來樣貌。

現在,我們將從宏觀的鳥瞰視角,切換至戰場的微觀鏡頭,逐一審視那些正在牌桌上激烈廝殺的核心玩家。

在這篇文章中,您將看到:

巨頭的對決:我們將首先聚焦兩大巨頭——Palo Alto Networks 與 CrowdStrike ,以及他們各自的挑戰者 Fortinet 和 SentinelOne。

新典範的建築師:接著,我們將深入剖析 Zscaler 和 Okta 如何繞過傳統戰場,從根本上定義了雲端安全通路與數位身份這兩個新權力中心。

新秩序的混戰:揭示這些新貴之間如何從盟友變為死敵,在雲端、端點等各個戰場展開錯綜複雜的合縱連橫。

帝國的反擊:分析終極巨頭微軟 (Microsoft) 如何利用其無所不包的生態系統和捆綁策略,對所有挑戰者發動全面反擊。

戰爭的計分板與終局:最後,我們將透過冰冷的財務數據,量化各玩家的真實實力,並為投資者提供最終的決策羅盤與對未來王國版圖的展望。

這個板塊的玩家眾多,我們無法一一盡錄。本篇的目的,是聚焦於最具代表性的王者與挑戰者,透過深度剖析他們的戰略、武器與弱點,為讀者建立一個理解整個賽道的戰略框架。

現在,讓我們拉開大幕,逐一審視這些在權力遊戲牌桌上的核心玩家。他們的野心、武器與弱點,將共同譜寫網路安全下一個十年的史詩篇章。

第一幕:兩大巨頭的對決

在雲端革命、遠端工作與零信任共同催生的新秩序下,戰場被重新劃分。舊世界的帝國被迫轉型,新世界的領主迅速崛起。

在這場權力的重塑中,有兩個明顯的王者。

平台帝國之王 — Palo Alto Networks

這是一場關於如何建立一個無所不包的安全帝國的路線之爭。兩位主角同樣出身於防火牆領域,卻選擇了截然不同的道路來征服新世界。

Palo Alto Networks (PANW):併購擴張的轉型帝王

Palo Alto Networks 作為舊世界的防火牆貴族,卻在王朝更迭之時拒絕退場。

當地殼變動(雲端革命)震碎了它引以為傲的硬體防火牆城牆時,它沒有選擇固步自封,而是展現出驚人的適應力與野心。它拔出帝國的寶劍,不是為了防守,而是為了征服。

戰略路徑:征服與整合

Palo Alto Networks 的戰略清晰而宏大:用帝國的財富,買下通往未來的版圖。

它發動了一場史詩級的收購戰爭,將雲端安全、端點安全、安全運維等各領域的佼佼者納入麾下。

其終極目標,是將這些被征服的領土整合在一起,打造一個「一站式安全帝國」,向客戶宣告:

你不再需要與眾多領主打交道,帝國將為你提供一切。

權力來源:頂層滲透與單一供應商的誘惑

作為舊世界的統治者,Palo Alto Networks 在全球最大企業中擁有無與倫比的客戶基礎和 C-level 高管關係。

對於厭倦了管理數十個不同安全工具的 CISO 而言,「萬事找 Palo Alto 就好」的願景極具吸引力。

然而,這種策略的挑戰在於整合的陣痛——將不同技術背景的公司「黏合」在一起,可能導致體驗不一、管理混亂。

市場普遍認為,Palo Alto 提供的是一個由眾多「還不錯」但並非「最好」的工具組成的「全家餐」。

挑戰者:Fortinet (FTNT),有機生長的性價比之王

Fortinet 是 Palo Alto Networks 的天生對手,同樣從防火牆起家,也踏上了平台化之路。

它代表了另一種截然不同的平台化哲學。如果說 Palo Alto 是併購帝國,那麼 Fortinet 就是一位精打細算的「工程師」。

戰略路徑:自主研發與有機生長

Fortinet 的平台策略是「從內而外」的。其「Security Fabric (安全織網)」中的絕大多數產品,從防火牆、交換器到 EDR、SIEM,幾乎都是自主研發。

這種策略的優勢在於天生的整合性:因為產品源自同一個設計理念,它們在底層架構、API 和管理介面上天生統一,聯動流暢。

權力來源:性價比與自研晶片的護城河

Fortinet 的秘密武器是其自研的 ASIC 晶片,這使得它的設備在同等價位下,能提供遠超對手的吞吐量和效能。

這種極致的「性價比」優勢讓它在中型企業和分散式企業市場上所向披靡。Fortinet 就像資安界的「瑞士軍刀」,以合理的預算提供了一套足夠好、整合度極高的一站式解決方案。

這兩大巨頭的對決,是「買來的精英軍團」與「自家培養的整合化部隊」之間的較量。

Palo Alto 賭的是品牌號召力和一站式採購的便利性,而 Fortinet 賭的是技術的底層整合和無可匹敵的性價比。

端點之王 — CrowdStrike

如果說平台之爭是宏觀的帝國版圖之戰,那麼端點之戰就是最激烈、最血腥的巷戰。因為端點(電腦、伺服器)是攻擊發生的最終場所,是最後一道防線。

CrowdStrike (CRWD):無可爭議的端點守護者

CrowdStrike 在這場戰鬥中扮演的角色,不是普通的城牆守衛,而是神出鬼沒的「菁英特種部隊」。它開創並定義了端點偵測與回應 (EDR) 這個領域。

角色與領域:從「已知威脅」到「未知行為」

傳統防毒軟體的操作模式,就像一個拿著一本記載已知嫌犯照片(基於特徵碼的偵測)的保全,對於新型未知威脅(零時差攻擊)無能為力。

CrowdStrike 開創了一種基於行為分析的新模型。其安裝在端點上的輕量級代理程式,不僅尋找已知的惡意檔案,更監控著事件與行為的數據流。

它會提出問題,例如:

「為什麼 Microsoft Word 正在嘗試執行一個 PowerShell 腳本?」

「為什麼這個處理程序正在嘗試加密使用者目錄中的檔案?」

任何異常或惡意行為都會被即時偵測並阻止。

權力來源:技術、品牌與信任

CrowdStrike 的權力不僅來自其領先的技術,更來自其菁英級的品牌聲譽。

雲端規模的人工智慧與威脅圖譜 (Threat Graph):

每個端點代理程式都像一個感測器,將遙測數據流傳輸到一個名為「威脅圖譜」(Threat Graph) 的龐大雲端圖形資料庫。

該資料庫每週處理數兆個事件,利用 AI 和機器學習來識別「攻擊指標」(Indicators of Attack, IOAs)。

這創造了強大的網路效應:在一個客戶環境中發現的新型攻擊手法,會立即通知威脅圖譜,幾秒鐘之內,全球所有其他 CrowdStrike 客戶都能免於此類攻擊。

菁英級服務與品牌聲譽:

CrowdStrike 的權力更因其世界知名的事件應變 (IR) 和託管式威脅獵捕 (Falcon OverWatch) 團隊而鞏固。

當一家大公司遭遇備受矚目的資安事件時,CrowdStrike 往往是他們第一個求助的對象。其參與調查從國家級間諜活動到勒索軟體集團等重大網路攻擊的經歷,為其建立了無可匹敵的專業信譽。

對於一位資安長而言,選擇 CrowdStrike 不僅是一項技術採購,更是對一個經過驗證的安全合作夥伴和一份安心的投資。

挑戰者:SentinelOne (S),行業二哥但奮力直追

CrowdStrike 地位的強大,可以從其最接近的技術競爭者 SentinelOne 的奮鬥中得到印證。

SentinelOne 就像是 CrowdStrike 的「影子挑戰者」,其平台化路徑幾乎是 CrowdStrike 的翻版,從端點出發,擴展到身份、雲端和數據安全。

相似的劇本,不同的結局

SentinelOne 在技術上與 CrowdStrike 旗鼓相當,但在市場份額和企業採用率上卻一直落後。

這證明了市場領導地位不僅僅取決於技術。CrowdStrike 的成功,更是其品牌資產、市場進入策略和平台生態系共同作用的結果。

它更早、更有效地與 C-level 高管建立了信任,並圍繞其核心 EDR 產品建立了更廣泛的模組,增加了客戶黏著度。

這場端點王位之戰,是現任王者 CrowdStrike 利用其技術、品牌和市場執行力,抵禦著技術同樣出色、但品牌聲望尚在追趕的挑戰者 SentinelOne 的猛烈攻擊。

在2024年CrowdStrike的大規模藍白畫面事件後,SentinelOne 趁勢搶佔了部份市場。

【本章小結】

兩大路線之爭: 本章聚焦於兩種截然不同的平台化路徑。一是以 Palo Alto Networks 為首的「併購帝國」,透過收購快速擴張版圖;二是以 Fortinet 為代表的「有機生長」模式,依靠自主研發和性價比取勝。

端點王座的攻防: 端點戰場由 CrowdStrike 這位「菁英特種部隊」所定義,其憑藉領先的技術、菁英品牌與強大的網路效應,穩坐王者寶座,並持續抵禦著技術實力相當、但品牌尚在追趕的挑戰者 SentinelOne。

舊世界與新世界的對決: 這一幕揭示了從傳統防火牆轉型的巨頭 (PANW, FTNT) 與在新興領域(端點)崛起的王者 (CRWD) 之間的直接碰撞。

第二幕:新典範的建築師

當舊帝國與新貴族在已知的領土上爭奪不休時,一些真正的顛覆者繞過了傳統的戰場。

他們沒有建造更堅固的城牆或訓練更精銳的士兵,而是提出了革命性的問題,並以此為基礎,建築了全新的權力結構。

Zscaler (ZS) - 雲端安全閘道

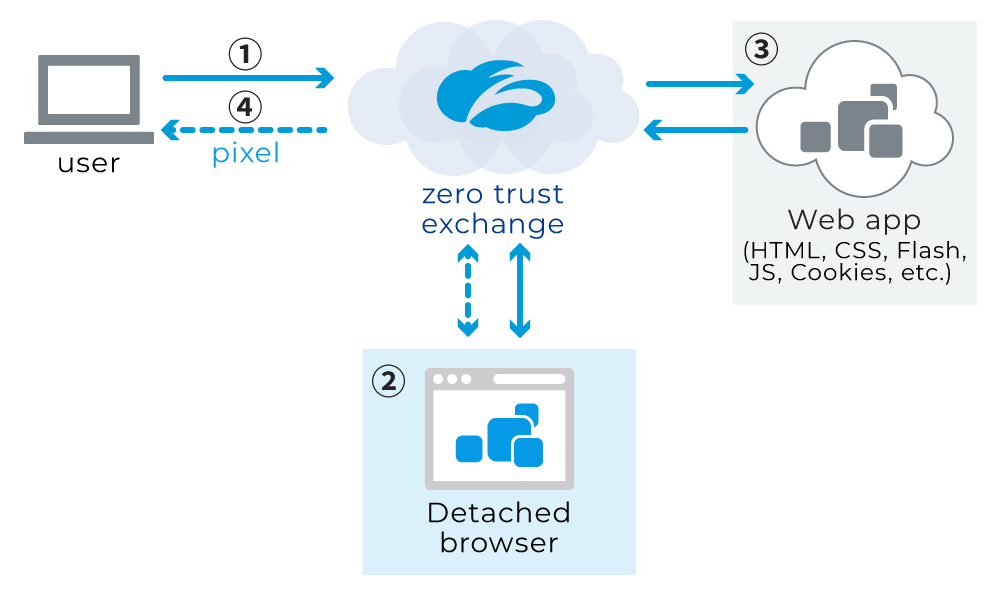

在這場變革之中,當許多安全廠商仍在掙扎著調整其傳統遺留架構時,一位思想先驅 Zscaler 提出了一個革命性的問題:

如果使用者和應用程式已不再駐留於企業網路之內,為何安全機制仍要被錨定在該處? 為何我們不能在使用者所在之處、在他們前往雲端目的地的途中交付安全?

Zscaler 的解決方案不是打造一個更好的防火牆,而是創建一個全球分佈式的安全雲。

角色與領域:重塑網路高速公路

Zscaler 的策略定位是安全服務邊緣 (Security Service Edge, SSE) 的先驅與市場領導者。

在它的模型中,一位使用者——無論在家中、分支機構或咖啡館——當他發起一個前往 Salesforce 或 Microsoft 365 等雲端目的地的請求時,其流量不再被繞行回企業數據中心。

取而代之的是,他的流量會被智慧地導向其全球雲端中最近的 Zscaler 強制執行點。

透過將安全與網路解耦,並將其作為雲端服務交付,Zscaler 提供了跟隨使用者和數據的保護,完美契合零信任哲學。

權力來源:先行者優勢與規模護城河

Zscaler 的市場領導地位建立在兩大基礎支柱之上:

雲端原生架構:

Zscaler 為雲而生。與那些試圖將其防火牆功能「平移上雲」到虛擬設備中的傳統硬體廠商不同,Zscaler 的平台從一開始就是作為一個多租戶、分佈式的雲端服務來設計的。這種原生架構提供了卓越的效能、擴展性和彈性。

規模即護城河:

Zscaler 在全球擁有超過 150 個數據中心,每日處理數兆次的請求,其龐大的規模透過網路效應創造了一道強大的競爭護城河。

更多的流量意味著更強的威脅洞察力 (ThreatLabz),更強的情報能力吸引了更多的大型企業,進一步增加了流量,形成了一個競爭對手極難複製的良性循環。

競爭威脅:平台巨頭的圍剿

然而,Zscaler 的主導地位並非無懈可擊。Palo Alto Networks 和微軟等平台型廠商已意識到控制雲端流量的戰略價值。

他們利用其龐大的客戶基礎,正在建立自己的 SSE 產品,並經常使用捆綁銷售策略,試圖以「單一供應商」的吸引力,將客戶從 Zscaler 的最佳解決方案中吸引過來。

Okta (OKTA) - 萬鑰之主

Keep reading with a 7-day free trial

Subscribe to FOMO研究院電子報 to keep reading this post and get 7 days of free access to the full post archives.